WEP KEYの解析方法

Aircrack-ngのフロントエンドであるGerix ITによるWEP KEY解析方法について紹介します

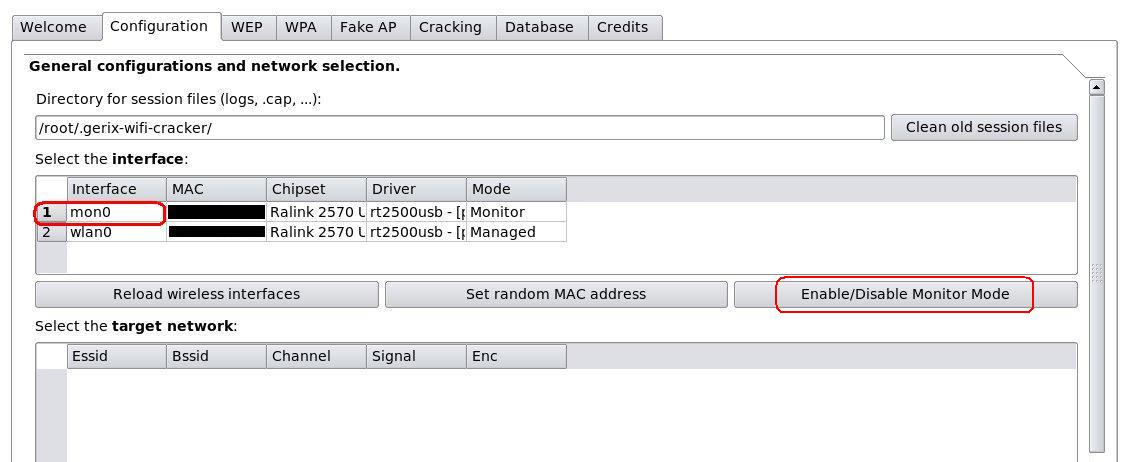

Configurationタグにて、解析対象となるネットワークを選択する

やり方は以下のとおり。

まずwlan0を選択し、Enable/Disable Monitor Modeをクリックするとモニターモード用の

インターフェイスmon0が作成される。(fig1)

今後の動作はmon0を利用してキャプチャを行う。

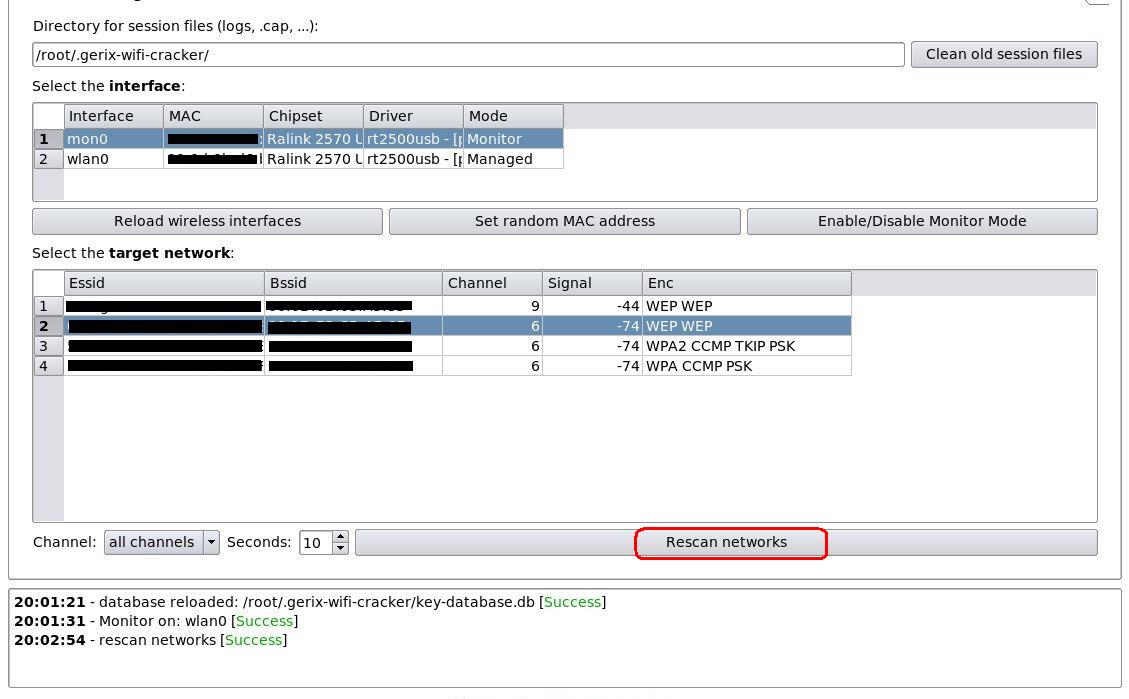

Rescan noetworksをクリックことで、現在見えている無線LAN環境が拾えるので

ターゲットとなるネットワークを選択。(fig2)

(自分のAP以外を傍受した場合不正アクセス行為になる可能性がありますので

くれぐれも自環境で行ってください)

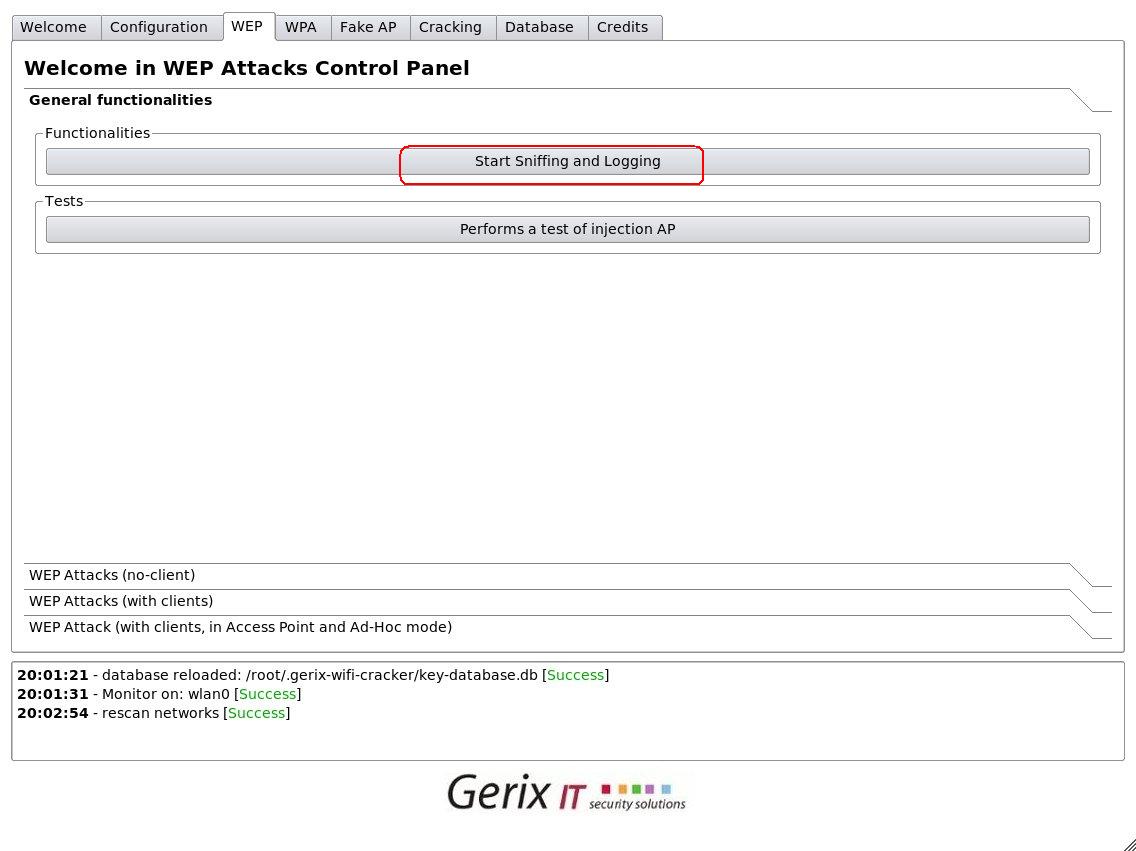

準備ができたらWEPタグに進み、Start Sniffing and Logging をクリックする。(fig3)

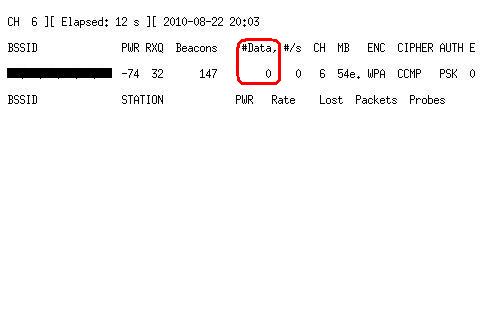

aircrack-ngが起動するので#Dataが十分たまるまで待つ。手元のPCのブラウザを

ネットでもしていればすぐにたまると思います。(fig.4)

(5,000packetぐらいでいいようですが、20,000ぐらいやれば確実?)

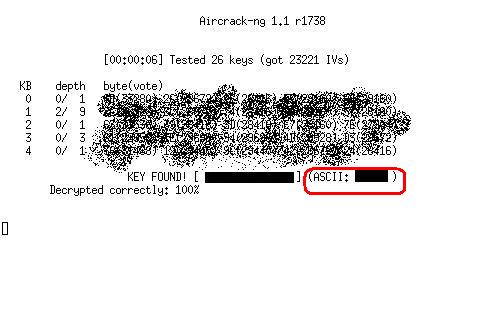

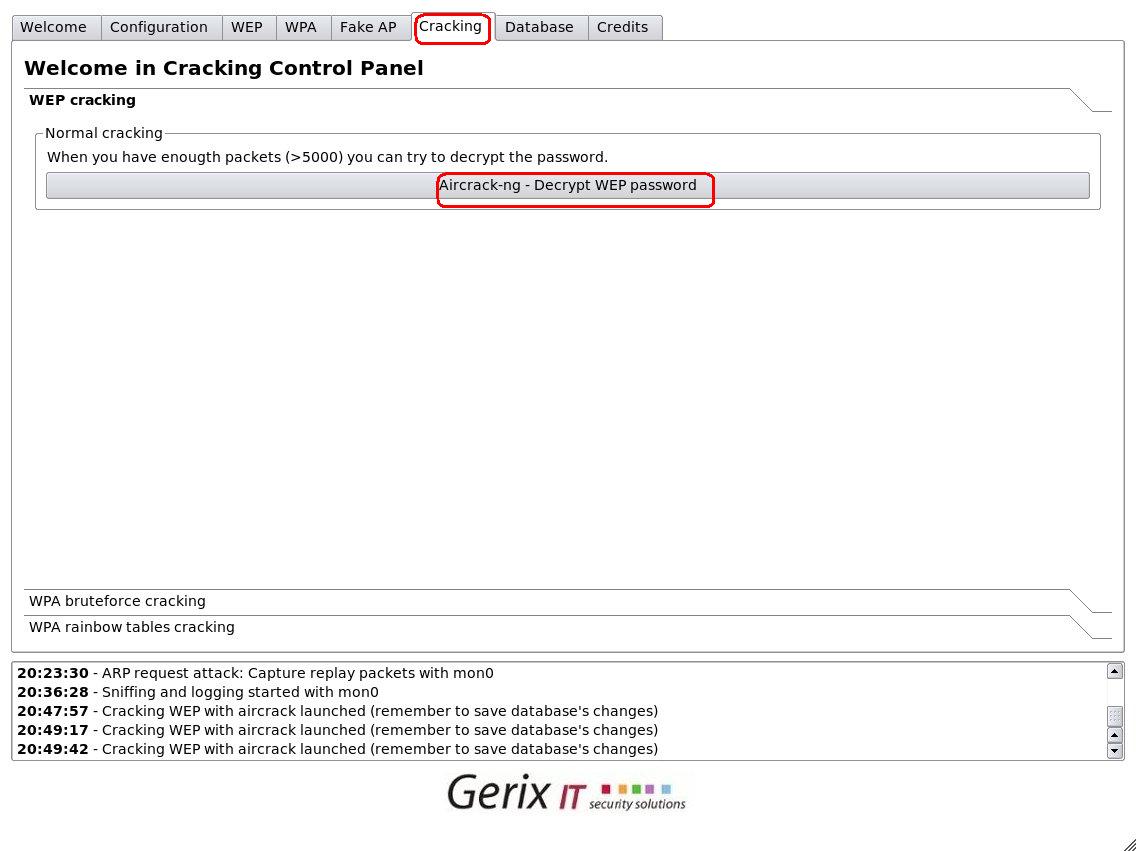

十分なパケットがたまれば解析開始。

CrackingタグにあるAircrack-ng - Decrypt WEP passwordをクリック。

数秒でWEP KEYが解析されます。(fig.6)